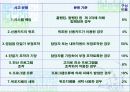

목차

(1) 네트워크 보안의 정의 및 중요성

(2) 해킹 피해 유형

(3) 네트워크 보안시 요구사항

(4) 네트워크 보안 메커니즘

(5) 인터넷 보안 콘텐츠 사업

(6) 보안 시스템 컨설팅

(7) 보안전문가의 필요성

(2) 해킹 피해 유형

(3) 네트워크 보안시 요구사항

(4) 네트워크 보안 메커니즘

(5) 인터넷 보안 콘텐츠 사업

(6) 보안 시스템 컨설팅

(7) 보안전문가의 필요성

본문내용

해킹방법의 변화

초기 : 패스워드를 추측하거나 이를 크래킹하는 아주 간단하고 단순한 방법들이 주류

발전 : 점차 좀 더 지능적이고 고난이도의 기술을 이용하는 형태

- 해킹한 후에 자신을 추적할 수 있는 각종 로그 기록들을 삭제해버려 추격의 실마리 제거

- 해킹하기를 원하는 시스템으로 직접 침입하기보다는 일단 보안이 취약한 시스템을 해킹해

침입한 후에 그 시스템을 매개체로 해서 자신이 침입 하기를 원하는 시스템을 침입

근래 : 시스템 헛점/백도어 통한 해킹, 세션 가로채기, 스니퍼 및 IP 스푸핑 도구를 이용한 방법 선호

최근 : 시스템에 과부하를 일으켜 서비스 자체를 아예 불능상태로 만들어 버리는 공격 많이 사용

(Denial of Service)

추천자료

네트워크장비 조사

네트워크장비 조사 네트워크 게임의 이해

네트워크 게임의 이해 네트워크, 인터넷 연구

네트워크, 인터넷 연구 네트워크 관련 문제

네트워크 관련 문제 네트워크 데이터의 형식과 압축

네트워크 데이터의 형식과 압축 네트워크 장비에 대한 해킹•바이러스 피해사례 및 대응 방안 연구

네트워크 장비에 대한 해킹•바이러스 피해사례 및 대응 방안 연구 홈네트워크

홈네트워크 홈네트워크 기술이란? - 개요, 개념도, 배경, 특징, 구성도, 시스템 구성

홈네트워크 기술이란? - 개요, 개념도, 배경, 특징, 구성도, 시스템 구성 네트워크 관리

네트워크 관리  [홈네트워크]홈네트워크 기술 소개, 홈네트워크(home network)서비스의 종류 및 장단점, 유비...

[홈네트워크]홈네트워크 기술 소개, 홈네트워크(home network)서비스의 종류 및 장단점, 유비... [음성패킷망][VoIP][음성패킷망(VoIP) 네트워크구조][음성패킷망(VoIP) 전망]음성패킷망(VoIP...

[음성패킷망][VoIP][음성패킷망(VoIP) 네트워크구조][음성패킷망(VoIP) 전망]음성패킷망(VoIP... [LAN, 랜]LAN(근거리통신망, 랜)과 랜구축(LAN구축), 랜카드(LAN카드), 랜보안(LAN보안), 무...

[LAN, 랜]LAN(근거리통신망, 랜)과 랜구축(LAN구축), 랜카드(LAN카드), 랜보안(LAN보안), 무... [정보통신기술(ICT)][전자민주주의]정보통신기술(ICT)과 전자민주주의, 기술협력, 정보통신기...

[정보통신기술(ICT)][전자민주주의]정보통신기술(ICT)과 전자민주주의, 기술협력, 정보통신기... [전자상거래][EC][전자상거래 시장][전자상거래 창업][전자상거래 회계]전자상거래(EC) 시장,...

[전자상거래][EC][전자상거래 시장][전자상거래 창업][전자상거래 회계]전자상거래(EC) 시장,...

소개글